Guide complet VPN pro pour PME à Lyon : architecture, MFA, conformité, déploiement et bonnes pratiques pour sécuriser durablement le télétravail.

VPN professionnel : comment sécuriser le télétravail de votre PME à Lyon en 2026

Le télétravail s’est installé durablement dans les entreprises françaises. À Lyon, beaucoup de PME fonctionnent désormais en mode hybride : une partie de l’équipe au bureau, une autre à domicile, chez un client ou en déplacement. Ce modèle apporte de la flexibilité, mais il ouvre aussi une surface d’attaque plus large : connexions depuis des réseaux Wi-Fi domestiques, accès aux fichiers sensibles hors du LAN de l’entreprise, multiplication des terminaux, et risques de phishing ciblant les utilisateurs distants.

Dans ce contexte, un VPN professionnel n’est plus un “plus”, c’est un socle de sécurité. Mais attention : “installer un VPN” ne suffit pas. Il faut penser architecture, authentification forte, supervision, mise à jour, et intégration avec votre politique cybersécurité globale.

Dans ce guide, VaultAura vous explique comment choisir, déployer et maintenir un VPN efficace pour votre entreprise à Lyon, sans complexifier la vie de vos équipes.

Pourquoi le VPN est devenu indispensable pour les PME en 2026

Le VPN (Virtual Private Network) crée un tunnel chiffré entre l’appareil de l’utilisateur et l’infrastructure de l’entreprise (ou un point d’accès sécurisé). Concrètement, il protège les échanges contre l’interception sur des réseaux non maîtrisés, notamment le Wi-Fi public ou domestique mal configuré.

Les recommandations internationales (notamment CISA et NIST) rappellent trois réalités toujours actuelles :

- les accès distants sont une cible privilégiée des attaquants ;

- un VPN non maintenu devient rapidement vulnérable ;

- sans MFA, la compromission d’un simple mot de passe peut suffire à ouvrir l’accès au SI.

Pour une PME lyonnaise, l’enjeu est double :

- Sécuriser la productivité (continuité de service, accès stable aux outils métier) ;

- Réduire le risque business (arrêt d’activité, fuite de données, non-conformité, atteinte à l’image).

VPN grand public vs VPN professionnel : ne pas se tromper de catégorie

Beaucoup de dirigeants confondent VPN “privacy” grand public et VPN d’entreprise. Le premier masque surtout l’adresse IP pour la navigation web ; le second gère des accès métier avec des exigences de sécurité et d’administration.

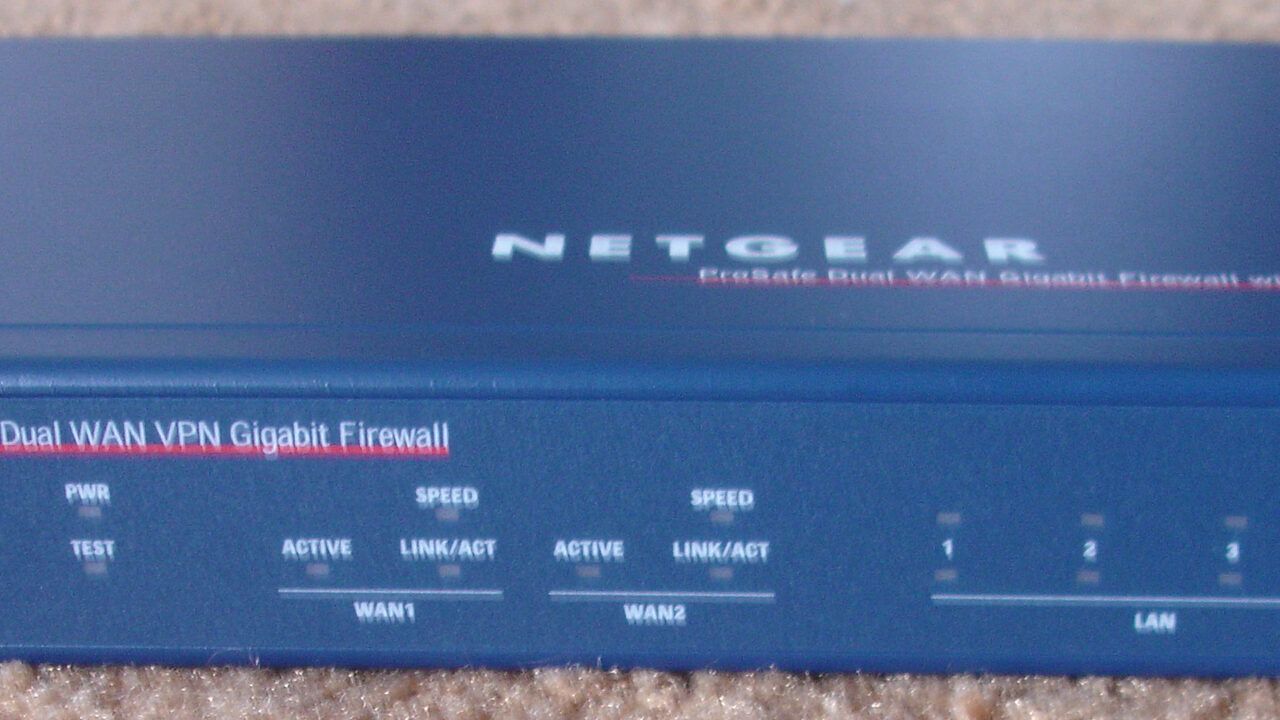

Ce qu’un VPN professionnel doit absolument offrir

- Gestion centralisée des accès (groupes, profils, restrictions par rôle) ;

- Journalisation et traçabilité (logs d’authentification, connexions, alertes) ;

- Compatibilité MFA (TOTP, push, clé physique, etc.) ;

- Chiffrement robuste avec protocoles modernes ;

- Haute disponibilité (éviter qu’un seul point de panne bloque toute l’entreprise) ;

- Intégration annuaire (Microsoft Entra ID / Active Directory / LDAP) ;

- Contrôle des terminaux (au minimum posture de base : version OS, antivirus, chiffrement disque).

Les limites des solutions improvisées

Une “box + ouverture de ports + mot de passe partagé” n’est pas une stratégie. C’est un risque. Les configurations bricolées entraînent souvent :

- des comptes non révoqués après départ d’un collaborateur ;

- des accès trop larges (tout le réseau au lieu des seules ressources utiles) ;

- l’absence de supervision en cas d’activité suspecte ;

- des interruptions de service lors d’une montée en charge.

Les menaces concrètes sur le télétravail

Parlons terrain. En PME, les incidents les plus fréquents sur les accès distants ne viennent pas d’attaques “cinéma hollywoodien”, mais d’erreurs opérationnelles cumulées.

1) Vol d’identifiants via phishing

Un collaborateur reçoit un faux mail Microsoft 365, saisit ses identifiants, et l’attaquant tente ensuite une connexion VPN. Sans MFA, l’accès peut être immédiat.

2) Équipements non patchés

Un appliance VPN ou un client installé sur des postes non mis à jour expose des vulnérabilités connues. Les attaquants automatisent ce type de détection.

3) Réseaux domestiques faibles

Mot de passe Wi-Fi faible, routeur obsolète, segmentation absente : le poste de télétravail peut être exposé avant même la connexion au SI de l’entreprise.

4) Droits excessifs

Un compte commercial qui accède aussi aux partages RH ou financiers augmente l’impact d’une compromission.

5) Saturation ou indisponibilité

Si l’infrastructure n’a pas été dimensionnée, un pic de connexions (grève transports, intempéries, événement local) peut ralentir ou bloquer l’activité.

Les 8 piliers d’une architecture VPN solide pour une entreprise lyonnaise

1. MFA obligatoire sur tous les accès distants

Le MFA est la mesure la plus rentable en cybersécurité. Même si un mot de passe fuite, l’attaquant se heurte à un second facteur. Pour les PME, une app d’authentification bien configurée est déjà une énorme amélioration.

Bonnes pratiques :

- imposer le MFA à tous les utilisateurs, y compris direction et IT ;

- désactiver les protocoles hérités qui contournent l’authentification moderne ;

- activer des alertes en cas de tentatives répétées.

2. Principe du moindre privilège

Le VPN ne doit pas donner accès à “tout le réseau”. Créez des profils : comptabilité, commerce, support, direction, prestataires externes. Chacun accède uniquement aux ressources nécessaires.

Résultat : moins de risque latéral en cas de compromission.

3. Segmentation réseau

Séparez les zones (production, bureautique, admin, sauvegarde, supervision). Le tunnel VPN doit pointer vers des segments contrôlés, pas vers un réseau plat.

Pour les PME en croissance, c’est un levier majeur pour passer d’un SI artisanal à un SI maîtrisé.

4. Durcissement et patch management

Les recommandations CISA/NIST sont claires : maintenir à jour les équipements VPN et l’infrastructure d’accès distant est non négociable.

Mettez en place :

- une fenêtre mensuelle de patching ;

- une procédure d’urgence pour correctifs critiques ;

- un inventaire des versions (firmware, client, OS).

5. Journalisation exploitable

Avoir des logs ne suffit pas. Il faut pouvoir les lire rapidement :

- qui s’est connecté ;

- depuis quel pays / plage IP ;

- à quelle heure ;

- avec quel résultat (succès/échec) ;

- vers quelles ressources.

Une revue hebdomadaire simple permet déjà de détecter des anomalies.

6. Contrôle d’intégrité des postes

Minimum viable : poste à jour, antivirus actif, chiffrement disque activé, verrouillage automatique. Sans ce socle, vous sécurisez le tunnel mais pas l’extrémité.

7. Plan de continuité (PRA/PCA)

Votre VPN est critique. Que se passe-t-il s’il tombe ?

- Bastion de secours ?

- Second lien internet ?

- Procédure de bascule testée ?

Un PRA réaliste évite l’arrêt brutal lors d’un incident.

8. Sensibilisation des équipes

Le maillon humain reste central. Une mini-formation trimestrielle sur phishing, mots de passe, MFA fatigue et bonnes pratiques en mobilité réduit fortement les incidents.

Quel modèle de déploiement choisir ?

VPN on-premise

Pertinent si vous gardez des applications internes (ERP, fichiers, outils legacy) dans vos locaux ou dans un datacenter privé.

Avantages : contrôle total, proximité avec les ressources internes. Points d’attention : maintenance, redondance, supervision à assurer en interne ou via un infogérant.

VPN cloud managé

Le point d’accès est opéré dans le cloud, avec administration centralisée.

Avantages : montée en charge plus simple, haute disponibilité native selon offre. Points d’attention : gouvernance des données, conformité, dépendance fournisseur.

Approche hybride (souvent idéale pour PME)

Combiner applications cloud (Microsoft 365, SaaS métier) et ressources internes, avec politiques d’accès cohérentes. C’est souvent le meilleur compromis pour les entreprises de la métropole de Lyon qui évoluent par étapes.

Méthode projet en 6 étapes pour déployer un VPN sans bloquer l’activité

Étape 1 : audit express des usages

Cartographiez :

- profils utilisateurs ;

- applications accessibles à distance ;

- contraintes de performance ;

- exigences réglementaires et contractuelles.

Étape 2 : définition de la politique d’accès

Décidez qui accède à quoi, quand, depuis quel type de terminal, et avec quelles conditions (MFA, device compliant, pays autorisés, plages horaires).

Étape 3 : pilote sur un groupe restreint

Lancez un pilote avec 10 à 15 utilisateurs représentatifs (direction, support, commerce). Mesurez les frictions réelles avant généralisation.

Étape 4 : déploiement progressif

Déployez par lots, avec support utilisateur réactif et documentation courte (1 page) : connexion, MFA, dépannage de base.

Étape 5 : supervision + tests de charge

Validez la capacité en conditions réalistes : lundi matin, fin de mois, période de télétravail renforcée. Ajustez avant saturation.

Étape 6 : revue continue

Tous les mois : comptes inactifs, exceptions temporaires, conformité des postes, incidents. Un VPN est un service vivant, pas un projet “one shot”.

Erreurs fréquentes à éviter

- Reporter le MFA “à plus tard” ;

- laisser des comptes prestataires actifs sans échéance ;

- utiliser un tunnel unique sans redondance ;

- négliger les mises à jour firmware ;

- oublier les journaux de connexion dans la stratégie de détection ;

- ne pas documenter les procédures de crise.

Ces erreurs coûtent bien plus cher qu’un déploiement propre dès le départ.

Combien ça coûte pour une PME ?

Le coût dépend du nombre d’utilisateurs, du niveau de redondance et du mode de service (managé ou non). La bonne question n’est pas “combien coûte le VPN”, mais :

- quel est le coût d’une journée d’arrêt ?

- combien coûte une compromission de compte sans MFA ?

- quel impact sur vos clients si vos données sont indisponibles ?

Dans la majorité des cas, une architecture bien dimensionnée est rentable dès le premier incident évité.

Pourquoi se faire accompagner par un partenaire local à Lyon

Déployer un VPN professionnel ne se limite pas à un paramétrage technique. Il faut aussi aligner les usages métiers, la sécurité, la conformité et le support quotidien.

Avec un partenaire local comme VaultAura, vous gagnez :

- un audit d’accès distant orienté PME ;

- une mise en œuvre sécurisée (VPN, MFA, segmentation, politiques d’accès) ;

- une infogérance proactive (supervision, patch management, assistance utilisateur) ;

- un plan de continuité cohérent avec vos priorités métier ;

- un interlocuteur réactif basé à Lyon.

Conclusion : le VPN est un socle, pas une case à cocher

En 2026, le télétravail sécurisé repose sur un ensemble cohérent : VPN professionnel, MFA, segmentation, supervision, maintenance et sensibilisation des équipes. Si un seul de ces éléments manque, le risque remonte.

Pour une PME lyonnaise, l’objectif est clair : permettre aux équipes de travailler partout, sans exposer l’activité.

Besoin d’un diagnostic rapide de vos accès distants ? VaultAura accompagne les entreprises à Lyon pour auditer, déployer et maintenir une architecture VPN robuste, adaptée à vos contraintes métier et à votre budget.